Mecanismo de Claves Asimétricas

El corazón del sistema reside en funciones matemáticas de un solo sentido con puerta trasera (trapdoor functions). Estas funciones son fáciles de calcular en una dirección, pero computacionalmente inviables de revertir sin información especial (la clave privada).

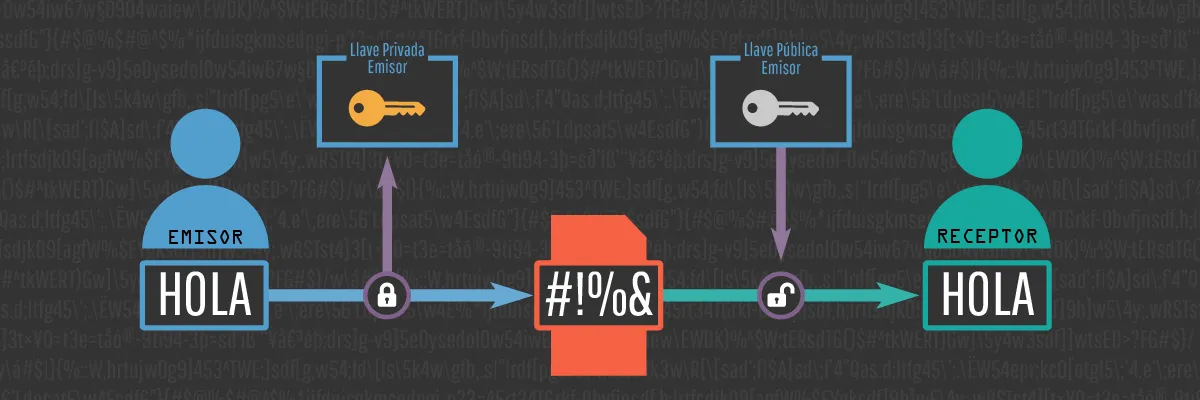

Proceso básico:

- Generación de claves: Se crea un par de claves mediante algoritmos matemáticos complejos.

- Cifrado: El emisor usa la clave pública del receptor para cifrar el mensaje.

- Descifrado: El receptor usa su clave privada para descifrar el mensaje.

- Firma digital: El emisor cifra un hash del mensaje con su clave privada; cualquiera puede verificarlo con la clave pública del emisor.

Algoritmos Representativos

RSA (Rivest-Shamir-Adleman)

- Basado en la dificultad de factorizar números primos grandes.

- Tamaño de clave típico: 2048-4096 bits.

- Uso: cifrado y firma digital.

- Ventaja: ampliamente implementado y probado.

- Desventaja: claves grandes, operaciones computacionalmente costosas.

ECC (Elliptic Curve Cryptography)

- Basado en matemáticas de curvas elípticas.

- Tamaño de clave típico: 256-384 bits.

- Uso: firma digital (ECDSA), intercambio de claves (ECDH).

- Ventaja: seguridad equivalente con claves más pequeñas (256 bits ECC ≈ 3072 bits RSA).

- Desventaja: implementación más compleja, vulnerable a errores de implementación.

DSA (Digital Signature Algorithm)

- Diseñado específicamente para firmas digitales.

- Estándar FIPS 186.

- Menos común en nuevas implementaciones.

ElGamal

- Basado en el problema del logaritmo discreto.

- Base para variantes modernas.

- Cifrado produce textos cifrados del doble del tamaño del original.